Es kursieren sehr viele gut gemeinte Tipps im Netz, wie man WordPress absichern kann. Viele von ihnen taugen leider nicht viel. Denn echte WordPress Sicherheit gibt es nicht mit der einfachen Installation eines Plugins. Es ist ein Konzept von Maßnahmen, die aufeinander aufbauen. In diesem Beitrag zeige ich Dir, wie Du Deine WordPress Security mit wenigen wirksamen Maßnahmen auf ein neues Level hebst.

Wenn Dir wirklich etwas an der WordPress Sicherheit liegt, dann solltest Du alle existierenden Sicherheitslücken schließen. Das kannst Du jedoch nur, wenn Dir bewusst ist, über welche Wege WordPress gehackt werden kann.

Erst dann leuchten die Maßnahmen ein und erst dann wird Dir bewusst, dass es keine Sicherheit mittels Plugin-Installation geben kann. Als langjährige Experten in der WordPress Sicherheit geben wir Dir heute Hintergrundwissen und eine Anleitung zur Absicherung von WordPress Webseiten.

Übrigens: Bis heute wurde keine Website gehackt, die wir abgesichert haben.

WordPress Sicherheitslücken

Klären wir doch mal die wichtige Frage, über welche Wege WordPress überwiegend gehackt wird (und gehackt werden kann).

- Sehr leicht zu merkende und viel zu kurze Passwörter (!)

- Veraltete WordPress-Versionen – Mit jeder neuen Version werden die Sicherheitslücken der alten bekannt

- Veraltete Plugin-Versionen – Auch Plugins haben eklatante Sicherheitslücken.

- Brute-Force Angriffe gegen den WordPress Login (Admin-Zugang)

- Brute-Force Angriffe gegen die

xmlrpc.phpDatei - SQL Injection über Formulare

- Von außen zugängliche WordPress-Dateien

- WordPress Sicherheitslücke REST-API

Zu 1 – WordPress Sicherheit fängt mit Deinem Passwort an

WordPress absichern zu wollen ohne ein richtig gutes und starkes Passwort hat leider überhaupt keinen Zweck. Alles, was leicht zu merken ist, ist auch leicht zu knacken. Und das wäre fatal. Deshalb sorge für ein anständiges WordPress Passwort aus Buchstaben, Zahlen, Sonderzeichen und Groß- und Kleinschreibung.

Ein gutes Passwort sollte schon 30stellig sein. Merken kann man sich das nicht mehr, aber es gibt ja Passwortmanager oder die entsprechenden Funktionen im Webbrowser.

Weiterführende Informationen

Zu 2 + 3 – WordPress Sicherheit durch Updates

Das Du WordPress und die Plugins aktuell halten solltest und regelmäßig Updates so schnell wie möglich ausführen solltest, hast Du bestimmt schon gelesen. Aber lesen bringt nichts. Du musst es tun! Ansonsten bettelst Du darum, dass Dein WordPress gehackt wird.

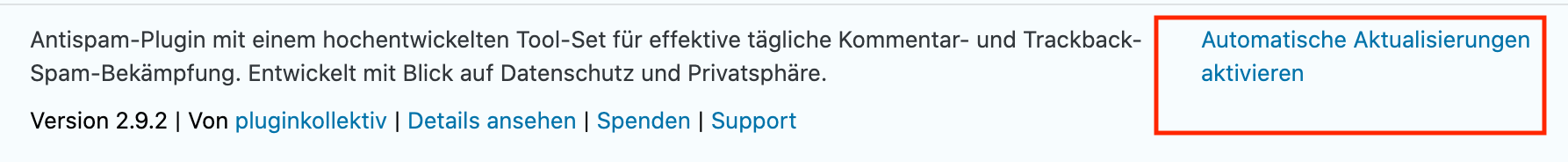

Viele Menschen setzen gern Plugins ein, die als beständig unsicher gelten – zum Beispiel der Revolution Slider. Übrigens kannst Du ab WordPress 5.5 Deine Plugins automatisch aktualisieren lassen.

Zu 4 + 5: – Brute-Force Angriffe auf das WordPress Login

Hier versucht man mit der Brechstange Deine Zugangsdaten zum WordPress Backend zu bekommen. Es werden zum Teil Tausende Variationen von Benutzernamen und Passwort ausprobiert. Diese Angriffe haben immer wieder Erfolg, weil der Benutzername meistens Admin ist und das Passwort kurz und gut zu merken ist.

Daher muss das Login von WordPress gut geschützt sein und Du als WordPress Benutzer ein sicheres Passwort haben.

Gern wird auch ein Angriff gegen die xmlrpc.php Datei ausgeführt, die zum Beispiel dazu dient, Beiträge per E-Mail veröffentlichen zu können. Auch über diese Datei kann man einen Vollzugriff auf die Website bekommen.

Weiterführende Informationen

Zu 6: – SQL-Injektionen über Formulare

In ungeschützte Formulare (z.B. Kontaktformulare, Newsletter-Anmeldung) und auch direkt in der Adresszeile des Browsers wird gern versucht Schadcode einzubringen. Hat das Erfolg, werden die Besucher Deiner Seite bereits durch einen einfachen Aufruf der Website mit Viren und Trojanern verseucht. Du wirst es erst merken, wenn Dein Webhoster die Website abschaltet oder Google die Seite aus dem Index nimmt.

Weiterführende Informationen

Zu 7: – Von außen zugängliche WordPress-Dateien

Nicht jeder Webhoster hat eine sichere Konfiguration seiner Hosting-Pakete oder Server. Manchmal sind WordPress-Dateien von außen zugänglich. Beliebte Angriffsziele sind hier zum Beispiel die install.php und die wp-config.php

Zu 8: – Die WordPress Sicherheitslücke REST-API

Die REST-API bietet viele Möglichkeiten Inhalte auszulesen und diese können dann an externe Apps oder Websites übergeben werden. Dazu stellt die API strukturierte Daten (JSON) öffentlich zur Verfügung. Dazu gehören jedoch auch Daten, die man nicht gern für jedermann öffentlich abrufbar sehen möchte.

Dazu solltet Ihr den vollständigen Artikel lesen, es gibt erstens noch viel mehr Informationen dazu und zweitens ein umfangreicheres Code-Beispiel.

Als kleines Goodie habe ich Dir noch ein Plugin geschrieben, das Du im Artikel herunterladen kannst.

Weiterführende Informationen

Ein Code-Beispiel, das die REST-API für externe Besucher abschaltet

<?php

/* Ab hier kopieren */

/**

* REST-API fuer extere User abschalten

*/

add_filter('rest_authentication_errors', function($result) {

if ( ! is_user_logged_in() ) {

return new WP_Error( 'rest_API_cannot_access', array( 'status' => rest_authorization_required_code() ) );

}

return $result;

});Hier kommen die Tipps für echte WordPress Sicherheit

Du solltest die folgenden Arbeiten immer mit einem FTP-Zugang erledigen, niemals in den Editoren von WordPress. Diese gehören abgeschaltet, weil sie ein extremes Sicherheitsrisiko darstellen.

Wie das geht, erfährst Du weiter unten.

Die Snippets sind geeignet für:

- WordPress-Version: Ab 4.5 – inklusive 6.4.xx

- PHP-Version: inkl. PHP 8

Am Ende dieses Artikels hast Du alle WordPress Sicherheitslücken geschlossen und kannst dich an einer sicheren Website erfreuen. Als spezialisierte SEO Agentur wissen wir, wovon wir sprechen. Wir führen Dich Schritt für Schritt durch die einzelnen Punkte.

Die Basis der Sicherheit. Eine perfekte htaccess Datei

Seit mittlerweile über 10 Jahren entwickle ich eine WordPress .htaccess Datei und habe sie jedes Jahr stets verbessert und überarbeitet. Sie ist die Grundlage einer guten Sicherheitsstrategie und sorgt zudem noch für einen enormen Performance-Schub für Dein WordPress.

Folgendes wird abgesichert:

- Alle wichtigen WordPress-Dateien und Ordner gegen Zugriff von außen

- Dank ausgeklügelter Firewall Schutz vor SQL-Injektionen

- Schutz gegen die Ausnutzung von eventuellen Sicherheitslücken in Plugins

- Schutz gegen die Einschleusung von Schadsoftware jeder Art

- Schutz gegen Brute Force Attacken auf Uploads-Ziele

- Setzt HTTP-Response Header für Browser-Sicherheit

- Sperrt die

xmlrpc.phpDatei gegen jeden Zugriff

Den Adminbereich (Login) von WordPress absichern

Der Adminbereich ist das Herz Deiner Website und sollte so sicher wie nur möglich sein. Das erreichen wir durch drei wichtige Schritte. Alle drei Maßnahmen sorgen dafür, dass sich Hacker die Zähne ausbeissen und keine Chance mehr haben, über diesen Weg in Deine Website einzudringen.

1

Teil 1: Eine zusätzliche Passwortabfrage - HTTP Authentifikation

Eine HTTP Authentifikation ist eine sehr wirkungsvolle Sache. Bevor man nicht die korrekten Zugangsdaten eingegeben hat, kommt man nicht an den Adminbereich von WordPress und kann sich demzufolge auch nicht einloggen. Diese zusätzliche 2 Faktor Authentifizierung ist schnell und einfach eingerichtet.

Du benötigst dafür einen FTP-Zugang zu Deinem Webhosting und ein FTP-Programm wie zum Beispiel FileZilla.

Die .htpasswd Datei erstellen

Um diese Abfrage einzurichten benötigst Du erstens die obige .htaccess Datei und eine Datei namens .htpasswd, die Du erstellen musst. Beide Dateien sind versteckte – oder Systemdateien – die normalerweise nicht angezeigt werden.

Lege nun mit dem Editor von Windows oder TextEdit von macOS eine reine Textdatei mit dem Namen .htpasswd an.

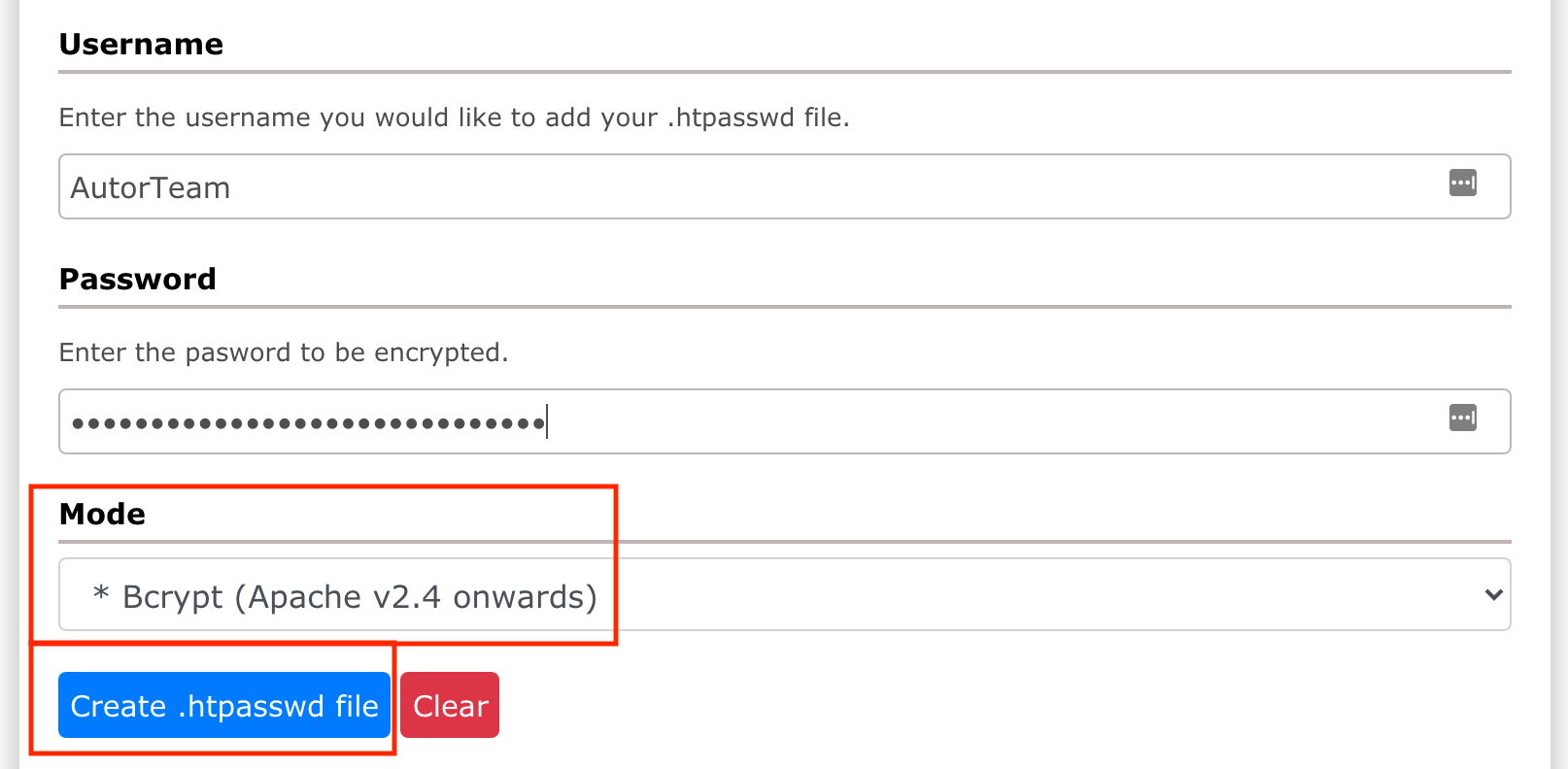

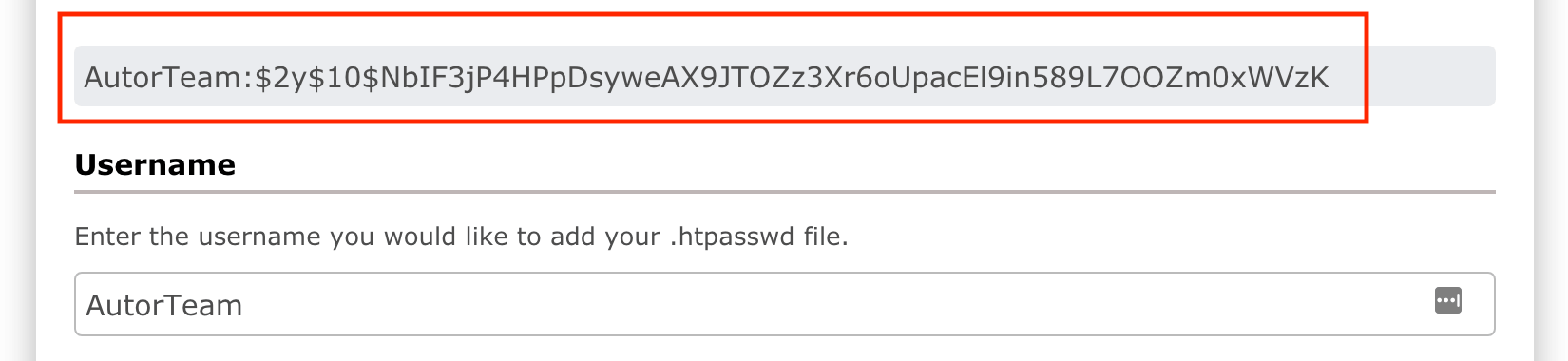

Erzeuge jetzt mit dem Passwort-Generator ein sicheres Passwort. Es sollte mindestens 25stellig sein. Notiere Dir das Passwort und rufe jetzt den .htpasswd Generator auf. Gib einen Benutzernamen Deiner Wahl ein und das soeben generierte Passwort.

Stelle bei »Mode« Bcrypt ein. Siehe Screenshot. Das sorgt für eine ziemlich gute Verschlüsselung des Passworts. Danach klicke auf den blauen Button.

Die dadurch erstellten Zugangsdaten findest Du oberhalb von Username.

Kopiere diese Zeile und füge sie in Deine .htpasswd Datei ein. Speichere die Datei ab und lade sie mit dem FTP-Programm in das Hauptverzeichnis von WordPress.

Jetzt muss der korrekte und vollständige Server-Pfad zur .htpasswd ermittelt werden.

Den Server-Pfad ermitteln

Um den vollständigen Server-Pfad zur Datei zu ermitteln, nutzen wir eine kleine PHP-Datei. Erstelle mit einem Text-Editor eine Datei namens dir.php und kopiere folgendes hinein:

<?php

$dir = dirname(__FILE__);

echo "<p>Der vollständige Pfad zur .htpasswd Datei in diesem Verzeichnis: " . $dir . "/.htpasswd" . "</p>";Lade diese Datei nun in das Hauptverzeichnis von WordPress und rufe die Datei im Browser auf:

https://deine-website.de/dir.phpKopiere den angezeigten Pfad und notiere Ihn. Er sieht so aus:

/usr/local/www/apache24/noexec/deinewebseite/.htpasswdDieser Pfad muss nun in die .htaccess eingetragen werden. Wenn Du meine Datei nutzt, ist der betreffende Block relativ weit unten zu finden. Du musst vor dem Code die Rauten # entfernen, um ihn nutzen zu können.

So muss es nachher aussehen:

# ----------------------------------------------------------------------

# Protect your WordPress Login with HTTP Authentification

# ----------------------------------------------------------------------

# If you want to use it, comment it out and set your path to .htpasswd

<Files wp-login.php>

AuthName "Admin-Bereich"

AuthType Basic

AuthUserFile /usr/local/www/apache24/noexec/deinewebseite/.htpasswd

require valid-user

</Files>

WICHTIG: Lösche jetzt die dir.php wieder vom Server. Sie stellt ein Sicherheitsrisiko dar.

Lade jetzt die .htaccess Datei wieder auf Deinen Server hoch. Jetzt sollten sich beide Dateien (.htaccess und .htpasswd) im Hauptverzeichnis von WordPress befinden.

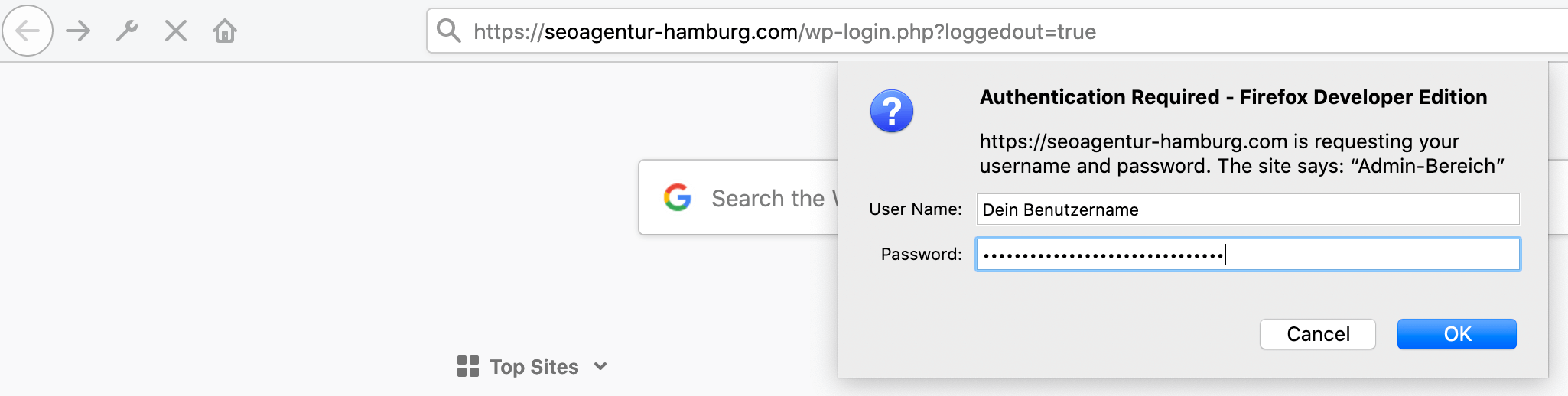

Wenn Du jetzt Deinen Adminbereich aufrufst - egal ob mit wp-login.php oder wp-admin - kommt die folgende Passwortabfrage:

Übrigens musst Du die Zugangsdaten nur einmal eingeben, danach befindet sich die Abfrage im Browser-Cache. Erst wenn dieser gelöscht wird, kommt die Abfrage erneut.

2

Teil 2: WordPress absichern: Zugang nur noch mit E-Mail-Adresse

Ein kleines Code-Snippet mit großer Wirkung. Hacker probieren allen möglichen und unmöglichen Benutzernamen aus, bevorzugt natürlich »Admin«, weil er so weit verbreitet ist. Hat ein Hacker Deinen Benutzernamen, braucht er nur noch Dein Passwort.

Daher sorgen wir dafür, dass er garantiert nicht Deinen Benutzernamen bekommt. Weil es ihn nicht mehr gibt. Denn statt dem Benutzernamen kannst Du Dich nur noch mit Deiner E-Mail-Adresse und dem Passwort einloggen.

Kopiere den folgenden Code in die functions.php Deines (Child-) Themes. Du kannst für die Snippets auch ein eigenes Plugin anlegen.

<?php

// Ab hier kopieren

/**

* Sicherheit: Anmeldung nur noch mit E-Mail-Adresse, anstatt Benutzernamen

*

* @author Andreas Hecht

*/

//WordPress Authentifikation löschen

remove_filter('authenticate', 'wp_authenticate_username_password', 20);

// Neue Authentifikation setzen - Anmelden nur mit E-Mail und Passwort

add_filter('authenticate', function($user, $email, $password){

//Check for empty fields

if(empty($email) || empty ($password)){

//create new error object and add errors to it.

$error = new WP_Error();

if(empty($email)){ //No email

$error->add('empty_username', __('<strong>FEHLER</strong>: Das E-Mail Feld ist leer.'));

}

else if(!filter_var($email, FILTER_VALIDATE_EMAIL)){ //Invalid Email

$error->add('invalid_username', __('<strong>FEHLER</strong>: Die E-Mail-Adresse ist ungültig'));

}

if(empty($password)){ //No password

$error->add('empty_password', __('<strong>FEHLER</strong>: Das Passwort-Feld ist leer.'));

}

return $error;

}

//Check if user exists in WordPress database

$user = get_user_by('email', $email);

//bad email

if(!$user){

$error = new WP_Error();

$error->add('invalid', __('<strong>FEHLER</strong>: Deine Eingaben sind ungültig.'));

return $error;

}

else{ //check password

if(!wp_check_password($password, $user->user_pass, $user->ID)){ //bad password

$error = new WP_Error();

$error->add('invalid', __('<strong>FEHLER</strong>: Deine Eingaben sind ungültig.'));

return $error;

}else{

return $user; //passed

}

}

}, 20, 3);3

Teil 3: Redirect auf Google nach falscher Eingabe der Zugangsdaten

Mit diesem Code-Snippet wirst Du garantiert jeden Hacker verblüffen, der es doch bis zum Adminbereich geschafft hat. Einmal die Zugangsdaten falsch eingegeben, und schon ist Google Dein bester Freund. Damit Du noch ein weiteres Mal Deine Daten eingeben kannst, musst Du den WordPress Login erneut aufrufen.

<?php

// Ab hier kopieren

if ( ! function_exists( 'ah_redirect_after_login_errors' ) ) :

/**

* Redirect auf Google nach falscher Eingabe der WP-Zugangsdaten

*/

function ah_redirect_after_login_errors() {

wp_redirect( 'https://www.google.de' );

exit;

}

add_filter( 'login_errors', 'ah_redirect_after_login_errors' );

endif;Die Sicherheitseinstellungen für die wp-config.php

Die wp-config.php Datei an sich haben wir ja schon mit der .htaccess abgesichert. Jetzt kommen noch wichtige Einstellungen in diese WordPress-Steuerungsdatei hinein.

Der korrekte Platz für unsere Eintragungen ist oberhalb der define( 'WP_DEBUG', false ); Konstante.

1

Nutze die Sicherheitsschlüssel!

Die Sicherheitsschlüssel sorgen für eine Verschlüsselung Deiner Zugangsdaten während des Logins. Nutzt Du keine, werden die Zugangsdaten unverschlüsselt übertragen.

<?php

/**#@+

* Sicherheitsschlüssel

*

* Ändere jeden untenstehenden Platzhaltertext in eine beliebige,

* möglichst einmalig genutzte Zeichenkette.

* Auf der Seite {@link https://api.wordpress.org/secret-key/1.1/salt/ WordPress.org secret-key service}

* kannst du dir alle Schlüssel generieren lassen.

* Du kannst die Schlüssel jederzeit wieder ändern, alle angemeldeten

* Benutzer müssen sich danach erneut anmelden.

*

* @since 2.6.0

*/

define('AUTH_KEY', ')tr/o >x!>CD+@VV4EH}TAmm+i[!]f4|r.>K@MCo/,wDkBq^`c_0t9>fkgPnO?;g');

define('SECURE_AUTH_KEY', 'Zw!x0qEni%?OdHHs*s[kRF3ULD~xw*iCWO9F6oyzdL}}8%e2>+{Cd@a~`2>wQ-S|');

define('LOGGED_IN_KEY', 'W<De;xTff~PE?^xXlE{vkN{O$mOlSIz`4za`cYk/;-<<&/hC>a.Q1!k`mK>HE6bQ');

define('NONCE_KEY', 'qH_9<.w&fC6$ YON~WK`zge#iuc3~<WPLD5nF;Bdl8:+G)2+s_vzk&bVC79C2>?b');

define('AUTH_SALT', 'X*2OOu?q)JhQ3=NUumf[(I^u?|sH|>vY?r^:XPJLW +w7JCYeakqAjtjnI{_h~1a');

define('SECURE_AUTH_SALT', '0wyeDI|N[]8}U<m[>g{]MhVA@WA|*<h}=j9i2vM)3m%`a/gtVSoH7> mb|cN2VL/');

define('LOGGED_IN_SALT', 'U]y/VEz<pP$-+r0Iv^.CGBSh$.zI;~HSp:p0xtb9YMN%46${^F>?Bd!xrm$y}^bq');

define('NONCE_SALT', '-|~?0 Hs%`,Ce$d+Oo#.mw D5MW<7aI`Of]:gkp`r6S}tJfumjn2jvQsJqz-vgvM');Die folgende Website generiert Dir die Schlüssel:

2

Schalte die Editoren für Theme und Plugins ab

In jeder WordPress-Installation kann man Theme- und Plugin-Dateien direkt im Adminbereich bearbeiten. Unter den Menüpunkten »Design« und »Plugins« findet man auch jeweils den Editor für die betreffenden Dateien. Dieser Editor ist sehr gefährlich, wenn er in die Hände eines Hackers gerät.

<?php

/**

*

* Files Editoren abschalten

*

*/

define('DISALLOW_FILE_EDIT', true);3

Login in den Adminbereich nur über HTTPS

Sollte selbsterklärend sein. Wenn Deine Website HTTPS nutzt, sollte auch kein HTTP-Login in den Adminbereich möglich sein.

<?php

// Forciere das Anmelden mit SSL

define('FORCE_SSL_LOGIN', true);

// Adminbereich nur Nutzbar mit SSL

define('FORCE_SSL_ADMIN', true);4

Datenübertragung nur mit FTPS

Die Datenübertragung von Deinem Rechner zum FTP-Zugang Deiner Website sollte ausschliesslich mit FTPS erfolgen. Tut es das nicht, werden Deine Zugangsdaten unverschlüsselt an den Server übertragen. Das wäre ein enormes Sicherheitsrisiko.

<?php

//FTP nur über SSL

define('FTP_SSL', true);Extra: Du hast einen Blog mit mehreren Autoren?

Dann solltest du Deine Autoren daran hindern, einfache Passwörter zu verwenden. Hier kommt ein Code-Snippet, dass Deine Autoren daran hindert, ihre Passwörter zu ändern.

<?php

//Ab hier kopieren

/**

* Sicherheit: User davon abhalten, ihre Passwörter zu ändern

*

* @author Andreas Hecht

*/

class Password_Reset_Removed

{

function __construct()

{

add_filter( 'show_password_fields', array( $this, 'disable' ) );

add_filter( 'allow_password_reset', array( $this, 'disable' ) );

}

function disable()

{

if ( is_admin() ) {

$userdata = wp_get_current_user();

$user = new WP_User($userdata->ID);

if ( !empty( $user->roles ) && is_array( $user->roles ) && $user->roles[0] == 'administrator' )

return true;

}

return false;

}

}

$pass_reset_removed = new Password_Reset_Removed();Entfernen der XML-RPC Schnittstelle aus dem HTML-Header der Website

Die gefährliche Datei xmlrpc.php haben wir ja bereits mit der .htaccess Datei gesperrt, jetzt entfernen wir diese Schnittstelle noch aus dem HTTP-Response Header. Der Code kommt in die functions.php.

<?php

//Ab hier kopieren

if ( ! function_exists( 'AH_remove_x_pingback' ) ) :

/**

* Entfernen der XML-RPC Schnittstelle aus dem HTML-Header der Website

*/

function AH_remove_x_pingback( $headers )

{

unset( $headers['X-Pingback'] );

return $headers;

}

add_filter( 'wp_headers', 'AH_remove_x_pingback' );

endif;Kleines FAQ zur WordPress Sicherheit

Bringt es was, wenn ich die wp-config.php verschiebe?

Nein. Aber Du hast Deine Website fehleranfälliger gemacht. Hacker finden die Datei, auch wenn Du sie verschiebst. Das bringt absolut nichts.

Was bringen Sicherheitsplugins wie WordFence, Sucuri etc.

Absolut nichts (!). Sie gaukeln Dir eine Sicherheit vor, die sie nicht erfüllen können. Diese Plugins versprechen Sicherheit, weil sie Deine WP-, Theme- und Plugin-Dateien auf Schadsoftware scannen. Wenn Du gehackt wurdest, manipuliert der Hacker zuerst diese Plugins.

Denn er will ja, dass der Hack möglichst lange unentdeckt bleibt. Zudem sorgen diese Plugins noch dafür, dass Deine Website deutlich langsamer wird. Wenn Du echte WordPress Sicherheit willst, dieser Artikel ist die Anleitung dazu.

Ich brauche keine WordPress Absicherung. Ich habe Limit Login Attemps!

Klasse. Ehrlich. Einen Hacker im ersten Lehrjahr kannst Du damit erschrecken. Profis werden vor Lachen auf dem Fußboden liegen. Warum? Das Plugin limitiert die Loginversuche von EINER bestimmten IP-Adresse.

Profis hingegen greifen Dich mit einem Botnetz an. Da prasseln dann Tausende von Anfragen an Deinen Adminbereich von Tausenden von IP-Adressen ein.

Soll ich explizite Dateiberechtigungen auf dem Server setzen?

Hmm, kannst Du schon machen. Aber ob das wirklich praktikabel ist, ist die zweite Sache. Ab und an brauchen Plugins bestimmte Berechtigungen, um zu funktionieren. Auch Updates müssen ohne Probleme laufen. Natürlich kann man sagen, dass man durch Dateiberechtigungen die Manipulation der Dateien von Außen unterbindet.

Im Prinzip wäre das nützlich. Aber Du hast durch meine .htaccess ja schon den Zugriff auf die wichtigsten Dateien gesperrt. Wenn ich auf die Dateien nicht zugreifen kann, kann ich sie auch nicht manipulieren.

WordPress absichern durch das Abändern des Benutzernamens?

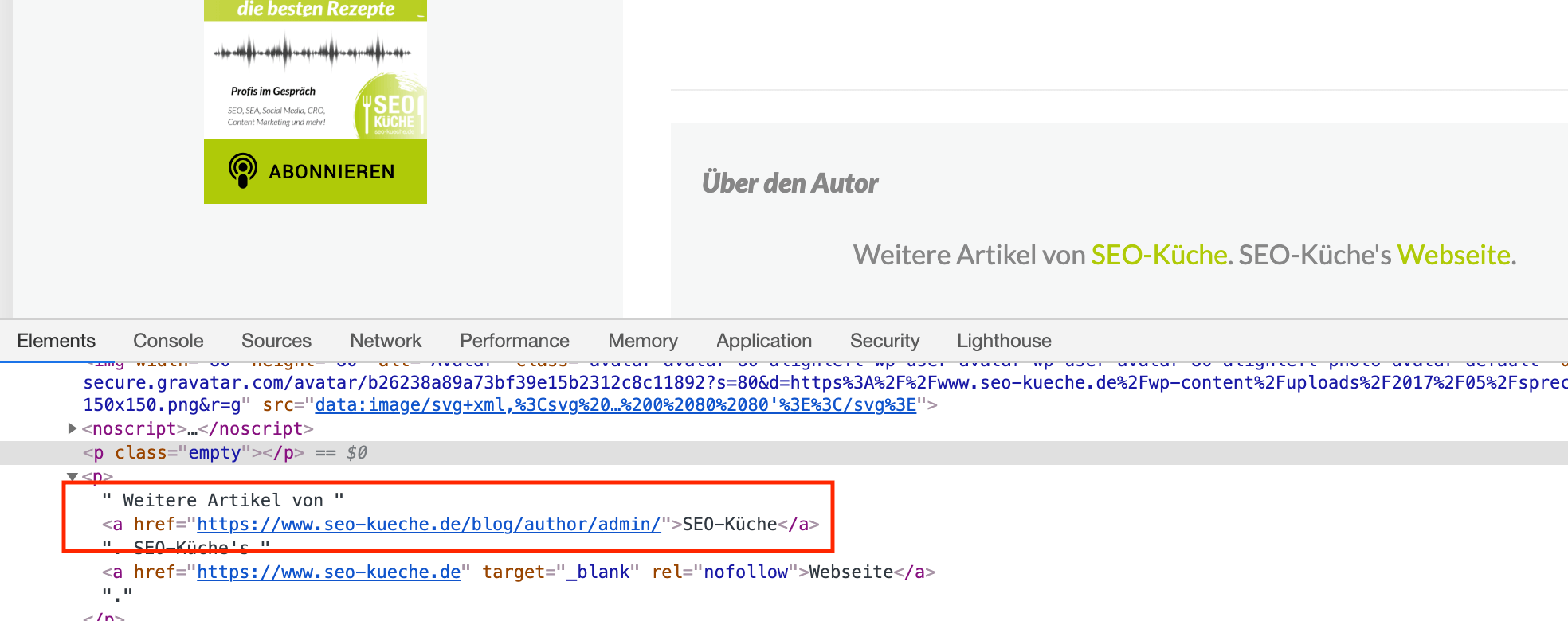

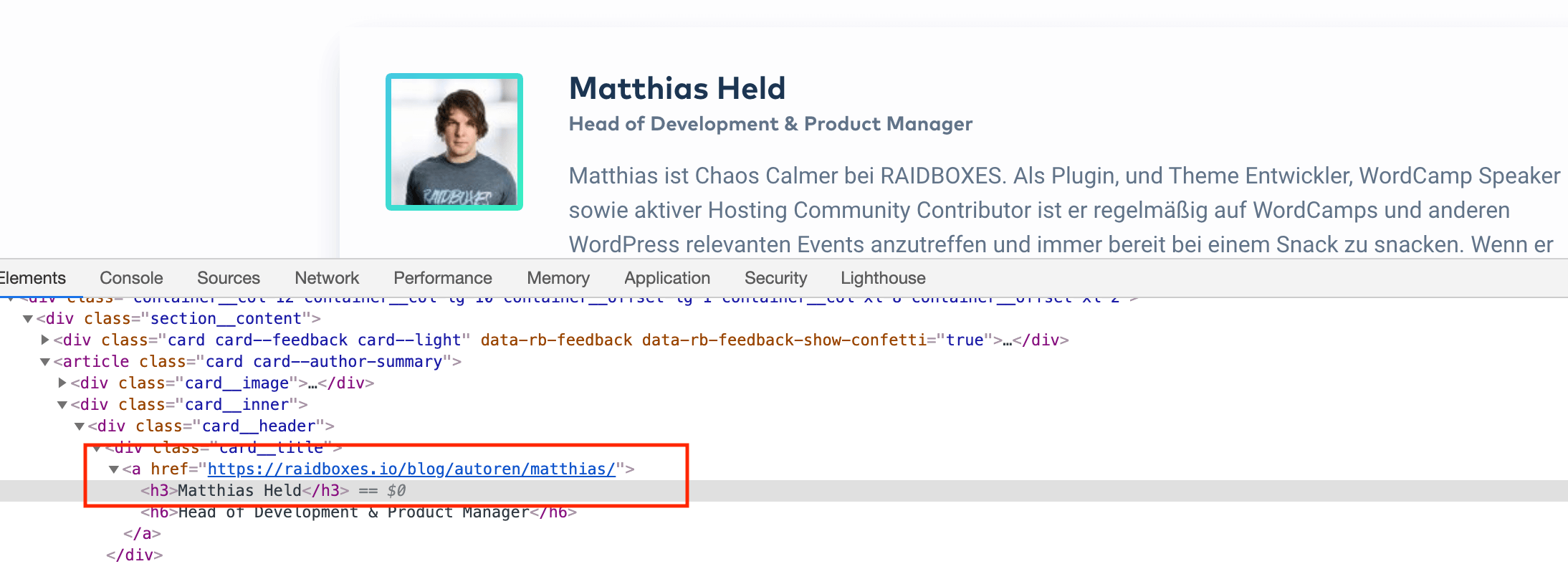

Auch erfahrene WordPress Webworker wie Perun empfehlen Dir, den Standard »Administrator« oder »Admin« in einen anderen Benutzernamen abzuändern. Manche gehen einen Schritt weiter und empfehlen Dir, den ersten Admin zu löschen und vorher einen weiteren Admin mit eigenem Benutzernamen anzulegen, um die #ID 1 gegen eine #ID 2 auszutauschen.

Kann dieser Tipp meine Website sicherer machen?

Nein (!) Der Tipp zeugt von absolut fehlender Sachkenntnis oder von nicht durchdachter Problemstellung. Der Benutzername des Administrators kann innerhalb von Sekunden herausgefunden werden.

Denn jede Autor-Box unter den Beiträgen und jedes Autoren-Archiv in WordPress gibt den Benutzernamen preis. Solltest Du also mit einem Admin-Account Beiträge schreiben, geben alle zwei Möglichkeiten Deinen Admin-Benutzernamen preis.

Wenn alles nichts bringt, kann der Benutzername auch im Quelltext der Kommentare gefunden werden. Ups...

Nicht der Schutz des Admin-Benutzernamens ist wichtig, sondern der Schutz des WordPress Login Bereichs.

Zwei Beispiele: